DNSpionage带出新的恶意软件Karkoff,密切关注DNS劫持安全

时间 : 2019-04-30 编辑 : DNS智能解析专家 来源 : DNS.COM

在2018年11月,思科Talos发现了一个名为DNSpionage的攻击活动, 其中威胁参与者创建了一个新的远程管理工具,支持与攻击者的命令和控制的HTTP和DNS通信(C2)。近日DNSpionage恶意软件活动增加了一个新的侦察阶段,显示攻击者对其目标变得更加挑剔,以及一个新的基于.NET的恶意软件被称为Karkoff,旨在允许他们在受感染的主机上远程执行代码。

除了DNSpionage恶意软件,该活动背后的黑客组织还使用Mimikatz凭证转储器,各种现成的管理工具,Bitvise WinSSH SSH服务器,一些开源黑客工具,以及用于SSH隧道的Putty程序。同样的网络,由CERT-OPMD的法国安全研究人员详细说明,它也为DNSpionage攻击提供ATT和CK矩阵映射。

旨在提高攻击效率的新恶意工具

自初始报告以来,DNSpionage活动背后的黑客已经改进了他们的攻击方法并扩展了他们的恶意工具集。更重要的是,作为添加到活动中的新侦察阶段的一部分,“恶意软件删除Windows批处理文件(a.bat)以执行WMI命令并获取受害者计算机上的所有正在运行的进程。” 这与NetWkstaGetInfo()API请求相结合,允许它收集设计用于指纹受害者机器的工作站环境信息。

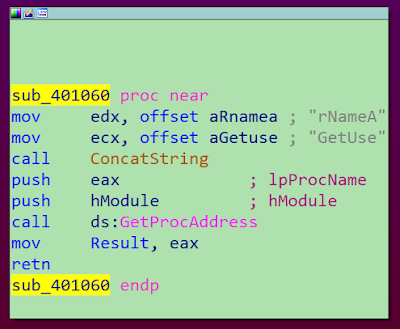

攻击者还通过分割API调用有效地破坏了旨在根据特定字符串检测恶意活动的Yara规则,提高了恶意软件隐藏其活动的能力。

拆分API调用

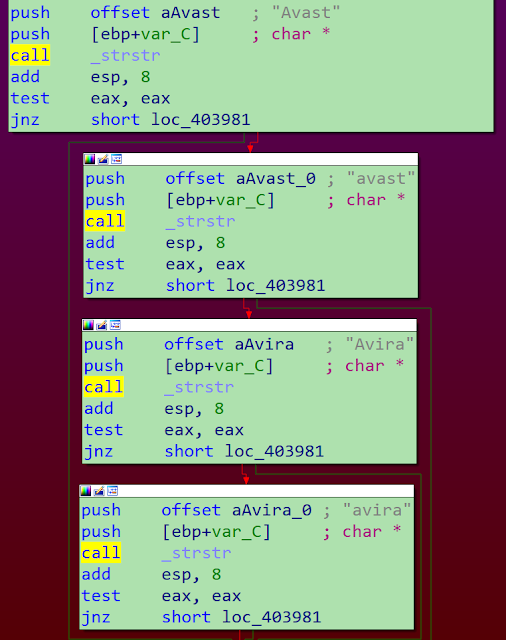

DNSpionage还将检查受感染计算机上是否安装了Avira和Avast反恶意软件解决方案,并相应地自定义其操作,忽略了一些配置文件中的某些选项。

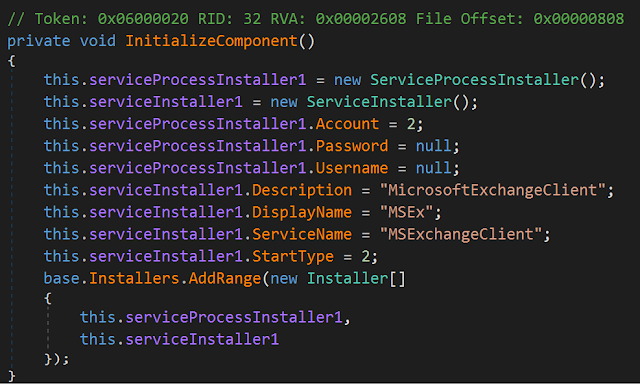

后来,研究人员偶然发现了一个由DNSpionage活动分发的新的基于.NET的恶意软件,在分析的样本中,恶意软件作者以纯文本留下了两个不同的内部名称:“DropperBackdoor”和“Karkoff”。因此用第二个名称作为新的恶意软件的名称“Karkoff”。

“与其他恶意软件相比,恶意软件与其他恶意软件相比具有轻量级,因为它的大小很小,允许从C2服务器远程执行代码。没有混淆,代码很容易被拆解。”

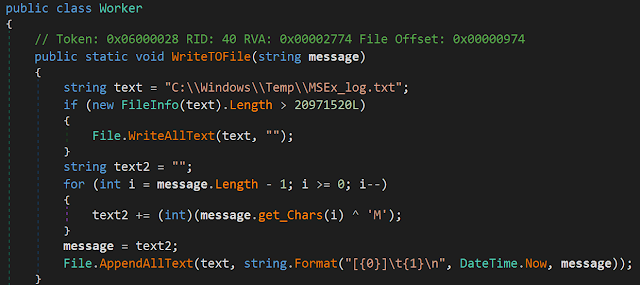

从事件响应的角度来看,有趣的是,恶意软件会生成一个日志文件:C:\\ Windows \\ Temp \\ MSEx_log.txt。执行的命令存储在此文件中(带有“M”的x),带有时间戳。此日志文件可以轻松用于创建命令执行的时间轴,这在响应此类威胁时非常有用。考虑到这一点,受此恶意软件攻击的组织将有机会查看日志文件并识别针对它们执行的命令。

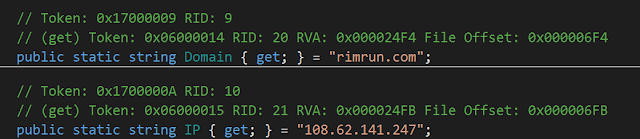

在注意到他们的基础设施重叠之后,将新的Karkoff恶意软件与DNSpionage活动联系起来,使用rimrun [.] com作为C2服务器,其IP地址以前被攻击者用于连接到其恶意软件活动的资产。

C2服务器在分析样本中的硬编码

恶意软件使用域名或IP地址,Karkoff支持HTTP和HTTPS通信。

DNS劫持警报

域名系统(DNS)是一种允许用户以域名形式输入网站地址而不必输入IP地址的服务。使用DNS劫持攻击获取对DNS记录的访问权限使威胁参与者可以将其目标的名称服务器重定向到他们自己的基础架构,从而允许他们将受害者集中到他们控制的服务器并使用恶意软件或各种恶意工具来破坏它们。

正如思科Talos所发现的那样,DNSpionage攻击者在攻击的初始阶段将目光投向了中东的各种目标,并针对黎巴嫩和阿拉伯联合酋长国的多个政府域名发起了DNS劫持攻击。今年早些时候,在思科Talos集团, FireEye和CrowdStrike报告DNS劫持之后 ,国土安全部(DHS)发布了DNS基础设施劫持活动警报,要求所有美国机构检查他们的.gov或代理商管理域名正在解析到正确的IP地址。

此外,近日思科Talos的研究团队还披露了有关“海龟”行动的详细信息,这是一项由国家支持的攻击活动,利用DNS劫持攻击来自13个国家的大约40个公共和私人组织。

威胁者持续开发DNSpionage恶意软件表明攻击者继续寻找新的方法来避免被发现。有奇怪之处肯定不正常,但有效载荷明显更新,试图更难以捉摸。DNS隧道是一些流行的方法,最近的DNSpionage示例表明,目前必须确保DNS的监控与组织的正常代理或网络日志密切相关。DNS本质上是互联网的电话簿,当它被篡改时,任何人都很难辨别他们在网上看到的内容是否合法。Karkoff的发现也表明其正在转动,并且越来越多地试图避免被发现,需要提高警惕。

来源:https://www.bleepingcomputer.com/news/security/dnspionage-drops-new-karkoff-malware-cherry-picks-its-victims/